近日,Verizon——《2024年數據洩露調查報告》(以下簡稱:2024DBIR)重磅出爐。

連續17年,作(zuò)為(wèi)對安(ān)全從業者頗具(jù)參考意義的報告,2024DBIR依然基于大量現實事件進行研究支撐,共分(fēn)析30,458起的安(ān)全事件,10,626起已确認的數據洩露事件,跨越94個國(guó)家。這一數量與前一年相比(16,312起安(ān)全事件和5,199起數據洩露事件)翻了一番,再創曆史新(xīn)高。

為(wèi)幫助各行業用(yòng)戶更全面細緻洞察數據安(ān)全事件與洩露事件的動态與趨勢,美創科(kē)技(jì )持續關注,在過去幾年進行數次解讀,本文(wén)将再對全新(xīn)年度報告中(zhōng)的重要發現及觀點進行提煉分(fēn)享。

漏洞利用(yòng)激增180%

在2023DBIR中(zhōng),Verizon曾對Log4j漏洞展開詳細分(fēn)析,并敦促企業必須更快地響應新(xīn)威脅,在發現高危漏洞時優先修補和更新(xīn)系統,包括應用(yòng)所有(yǒu)軟件和系統安(ān)全補丁。

2024DBIR,“漏洞”成為(wèi)本次研究的關鍵。正如報告封面中(zhōng)所描述的敞着縫隙的大門,本次報告分(fēn)析顯示,漏洞成為(wèi)年度數據洩露的主要突破口,與前一年相比,漏洞利用(yòng)增加近180%。這一激增的原因與衆所周知且影響深遠(yuǎn)的MOVEit和其他(tā)零日漏洞息息相關。

報告提到,漏洞攻擊常由勒索軟件組織以及其他(tā)不法分(fēn)子發起,其中(zhōng),Web應用(yòng)程序、電(diàn)子郵件、VPN、桌面共享漏洞最常被利用(yòng),Web應用(yòng)程序則是主要切入點。

報告數據分(fēn)析同時揭示了許多(duō)企業組織的一個重要弱點——不法分(fēn)子利用(yòng)漏洞的速度比組織修補漏洞的速度更快。Verizon發現,組織需要大約55天才能(néng)修複其中(zhōng)一半的漏洞,而攻擊者在五天内就可(kě)對這些漏洞進行大規模掃描。雖然許多(duō)組織都有(yǒu)強大、成熟的漏洞管理(lǐ)和修補計劃,但在審查網絡安(ān)全态勢這些要素時,自滿可(kě)能(néng)是一種危險。

勒索軟件是超九成行業面臨的最大威脅

勒索軟件攻擊在Verizon數據洩露調查報告中(zhōng)常年霸榜主要威脅,今年也不例外。

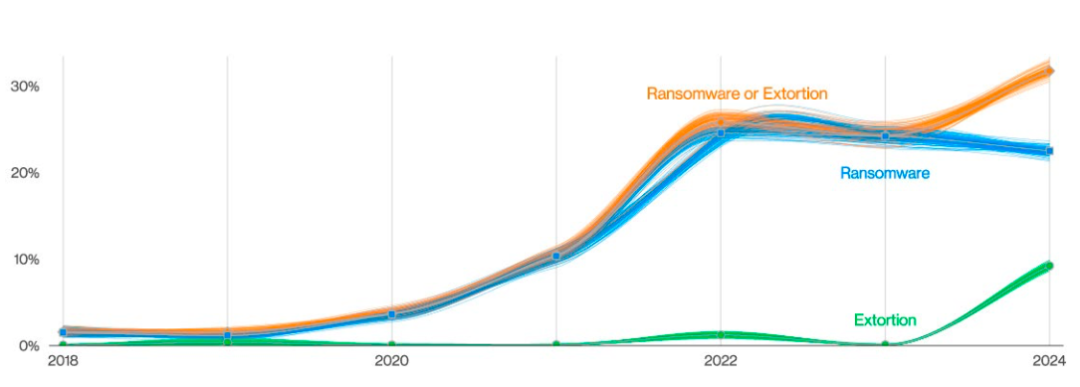

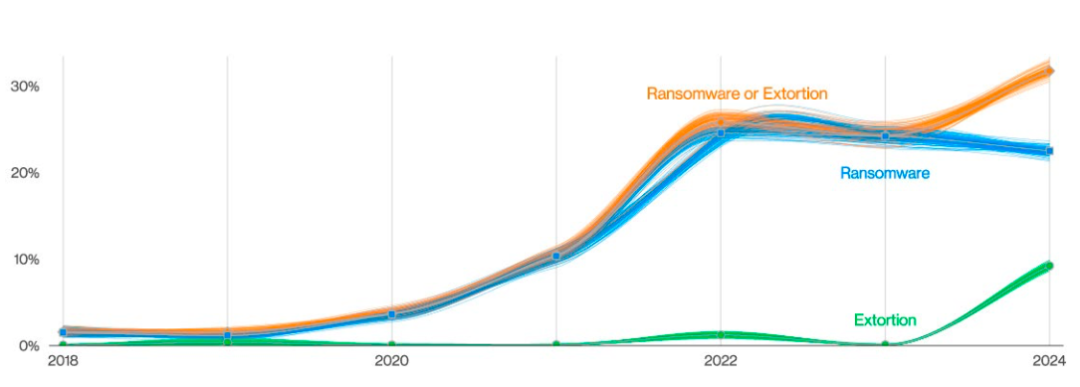

勒索軟件及其他(tā)勒索行為(wèi)趨勢

值得注意的是,勒索軟件組織新(xīn)技(jì )術的使用(yòng)導緻勒索軟件的數量略降至23%,但勒索軟件攻擊及其他(tā)勒索行為(wèi),依然成為(wèi)92%行業共同面臨的最大威脅,不容小(xiǎo)觑。

人的因素仍占很(hěn)大比重

2021DBIR:85%的安(ān)全事件涉及人的因素。

2022DBIR:82%的安(ān)全事件涉及人為(wèi)因素。

2023DBIR中(zhōng):安(ān)全事件涉及人為(wèi)因素的占比下降為(wèi)74%,但無論是人為(wèi)錯誤、濫用(yòng)特權、使用(yòng)被盜憑證、以及社會工(gōng)程學(xué)攻擊,人在安(ān)全事件中(zhōng)始終扮演着非常重要的角色。

2024DBIR報告則對人為(wèi)因素的影響計算指标進行修改調整,排除了濫用(yòng)特權等主動惡意行為(wèi),從而為(wèi)安(ān)全意識的影響提供更清晰的指标。但數據顯示,依然有(yǒu)大約68%的安(ān)全事件涉及非惡意的人為(wèi)因素,這表明“人”仍然是安(ān)全鏈中(zhōng)的易受攻擊的一環,同時也表明安(ān)全意識在減少漏洞對組織的影響方面仍有(yǒu)很(hěn)大的空間。

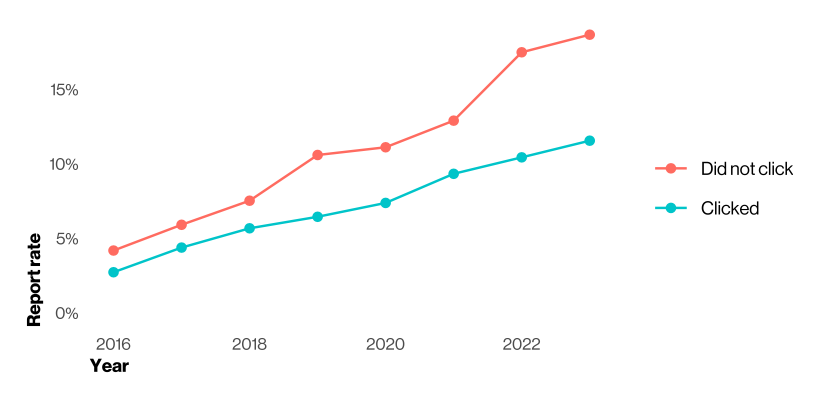

安(ān)全意識培訓助力識别網絡釣魚企圖

網絡釣魚曾多(duō)次被DBIR報告強調,今年2024DBIR則發現,用(yòng)戶越來越善于識别網絡釣魚企圖。

根據Verizon合作(zuò)夥伴提供的安(ān)全意識演習數據顯示,20%的員工(gōng)在演練中(zhōng)正确識别出網絡釣魚企圖,而11%的員工(gōng)點擊電(diàn)子郵件後進行上報,這是一個積極的迹象,表明組織安(ān)全意識培訓繼續緻力于幫助組織員工(gōng)識别網絡釣魚企圖。

另一方面,數據分(fēn)析發現,從打開電(diàn)子郵件後點擊惡意鏈接(平均時間為(wèi)21秒(miǎo))到在惡意網站上輸入數據(平均時間為(wèi)28秒(miǎo)),員工(gōng)上當受騙的時間中(zhōng)位數不到60秒(miǎo),也因此,組織的實時響應機制至關重要。

高ROI的攻擊手段備受青睐

2024DBIR指出,經濟利益驅動下,攻擊者愈發青睐使用(yòng)能(néng)高投資回報率的攻擊技(jì )術手段。

比如,在過去的三年中(zhōng),勒索軟件和其他(tā)勒索行為(wèi)就占高ROI攻擊手段的近三分(fēn)之二(59%至66%之間波動)。根據聯邦調查局互聯網犯罪投訴中(zhōng)心(IC3)勒索軟件投訴數據顯示,由勒索軟件和其他(tā)勒索行為(wèi)導緻的損失成本中(zhōng)位數為(wèi)4.6萬美元,95%的案件金額在3美元至1141467美元之間。

此外,在過去兩年中(zhōng),四分(fēn)之一(24%至25%)的高ROI攻擊手段選擇假托(pretexting)(其中(zhōng)大多(duō)數都存在商(shāng)業電(diàn)子郵件欺詐[BEC]),同樣根據聯邦調查局互聯網犯罪投訴中(zhōng)心(IC3)數據顯示,在這兩年中(zhōng),由BEC導緻的損失成本中(zhōng)位數為(wèi)50000美元。

DBIR報告采用(yòng)VERIS框架進行數據洩露事件分(fēn)析,該框架将描述事件的核心分(fēn)為(wèi)四類(簡稱4A):Actor(攻擊者)、Action(攻擊方式)、Asset(資産(chǎn))和Attribute(屬性)。

即:誰(Actor),采取什麽行動(Action),影響了什麽資産(chǎn)(Asset)以及(Attribute)資産(chǎn)受到怎麽的影響。

2024DBIR報告提到:

從攻擊者ACTORS來看

分(fēn)為(wèi):外部威脅、内部威脅、合作(zuò)夥伴

“外部入侵”始終是數據洩露事件背後最熱門的手段之一,今年同樣如此,有(yǒu) 65%的洩露來源于外部攻擊者,但内部數據洩露事件(占比35%)仍然值得各行業、各單位重點關注(這一數字比去年的19%大幅增加)。

報告同樣指出,73%的内部洩露行為(wèi)事實上可(kě)以采用(yòng)相關的措施進行防範管控,組織不應袖手旁觀。

無論外部威脅、内部威脅、還是合作(zuò)夥伴,背後的動機依然是攫取經濟利益。而受地緣政治影響,國(guó)家支持的間諜攻擊活動相比去年略有(yǒu)上升,從5%增長(cháng)到7%。但有(yǒu)組織的犯罪團夥的數量遠(yuǎn)遠(yuǎn)大于其它可(kě)能(néng)導緻數據洩漏的國(guó)家/個人。

從攻擊方式ACTIONS來看

包括:竊取憑證、漏洞利用(yòng)、惡意軟件、雜項錯誤、社會工(gōng)程學(xué)攻擊、特權濫用(yòng)等。

竊取憑證依然是數據洩露最常用(yòng)的攻擊手段,但所占比例已相對減少至24%。

勒索軟件攻擊約占數據洩露事件23%,但勒索軟件組織在利用(yòng)漏洞的方法上正在變得更加激進,其活動顯著增加。

過去一年,有(yǒu)59%的安(ān)全事件都存在DoS攻擊。

在社會工(gōng)程學(xué)中(zhōng),來自假托(pretexting),如商(shāng)業電(diàn)子郵件欺詐,已替代網絡釣魚,成為(wèi)主要方式。

在攻擊行為(wèi)中(zhōng),最主要的攻擊向量是Web應用(yòng)程序。

從攻擊中(zhōng)受影響的資産(chǎn)ASSETS來看

分(fēn)為(wèi):Server(服務(wù)器)、Person(人員)、User(用(yòng)戶設備如:PC、手機等)、Network(廣泛覆蓋網絡、路由、網絡安(ān)全設備等)、Media(媒介)等。

在攻擊中(zhōng)受影響的資産(chǎn)排名(míng)中(zhōng),2024DBIR與往年并無較大變化,大多(duō)數的數據洩露依然是從服務(wù)器獲取,其中(zhōng),Web應用(yòng)程序和郵件服務(wù)器是影響最大的兩類資産(chǎn)。

人作(zuò)為(wèi)組織核心資産(chǎn)之一,也是組織的最後一道防線(xiàn),在複雜威脅态勢下,在未來幾年内會繼續保持在第二的位置,且值得關注的是,針對組織内的工(gōng)作(zuò)人員、以及介質(zhì)(磁盤、U盤、硬盤、存儲卡)等攻擊竊取數據的事件正在大幅增長(cháng)。

從攻擊目标ATTRIBUTES來看

安(ān)全有(yǒu)三大屬性,分(fēn)别是機密性、完整性和可(kě)用(yòng)性。通過描述資産(chǎn)的哪些屬性可(kě)能(néng)受到影響,這是一種經過驗證的理(lǐ)解事件潛在影響的方法。因此,安(ān)全人員在評估安(ān)全事件時,應首要考慮“資産(chǎn)或數據的副本是否洩露”(機密性),“已知和可(kě)信的狀态是否改變”(完整性),“組織能(néng)否繼續訪問”(可(kě)用(yòng)性)。

2024DBIR顯示,在數據洩露事件中(zhōng),有(yǒu)近三分(fēn)之一的事件源于數據機密性受到損害,而個人信息是洩露最為(wèi)嚴重的種類。

此外,2024DBIR注意到,無加密勒索攻擊在持續增長(cháng),在這種攻擊模式下,攻擊者不再加密文(wén)件,而是竊取敏感數據作(zuò)為(wèi)勒索的籌碼,這帶來新(xīn)的挑戰,且從長(cháng)遠(yuǎn)來看,這一方式将日益普遍。

在2014年,DBIR報告首次引入了事件分(fēn)類模式,而随着攻擊類型和威脅态勢的變化,每年的報告中(zhōng)模式分(fēn)類也會發生合并與改變。

2024DBIR報告中(zhōng)則分(fēn)為(wèi):基本Web應用(yòng)程序攻擊、拒絕服務(wù)、資産(chǎn)丢失和竊取、雜項錯誤、特權濫用(yòng)、社會工(gōng)程、系統入侵、其他(tā)共八種模式。

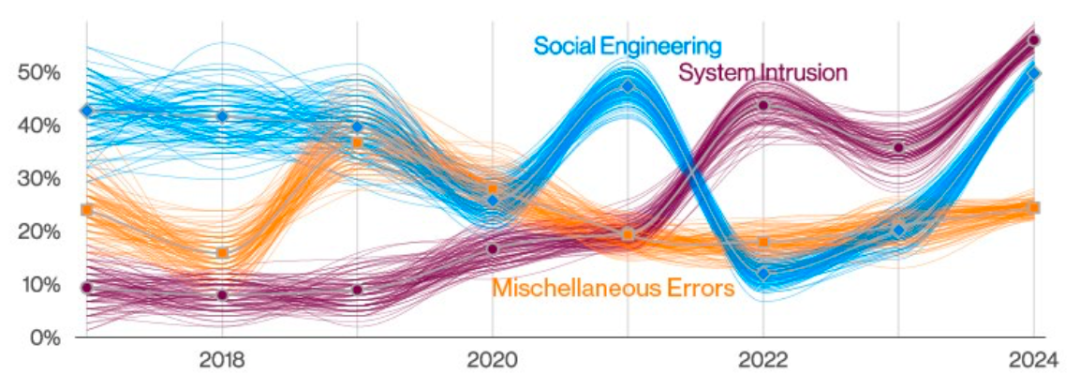

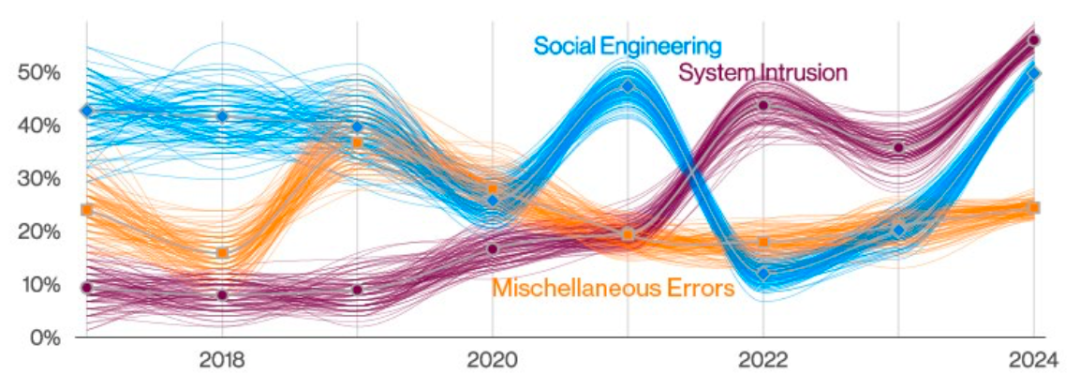

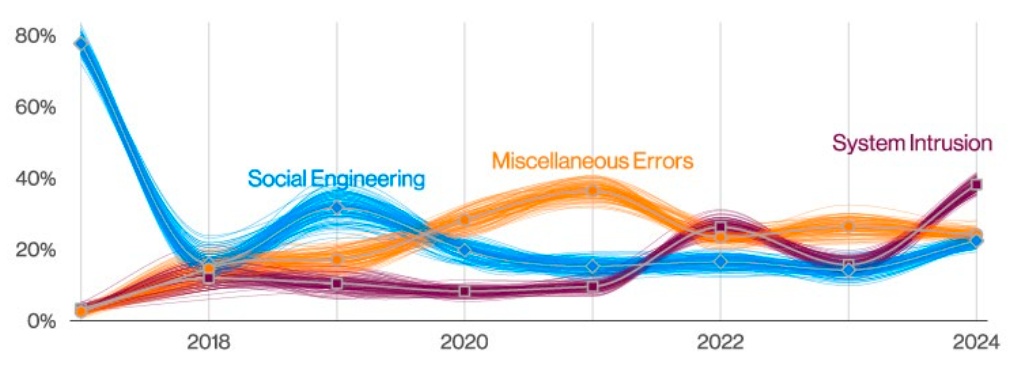

安(ān)全事件中(zhōng),各種模式發展趨勢

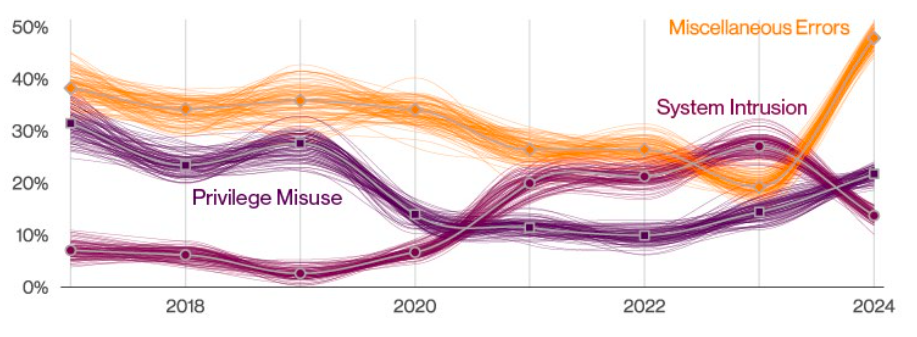

洩露事件中(zhōng),各種模式發展趨勢

這種模式往往涉及更加專業的網絡攻擊者,他(tā)們利用(yòng)在黑客攻擊和惡意軟件方面的專業知識來滲透/破壞/影響不同規模的組織,并經常利用(yòng)勒索攻擊獲取報酬。今年共計有(yǒu)5,175 起系統入侵事件,其中(zhōng)3,803 起确認存在數據洩露的情況。

社會工(gōng)程/Social Engineering

社會工(gōng)程事件中(zhōng),超過40%的事件涉及假托(pretexting),31%涉及網絡釣魚。由于大規模的MOVEit事件,通過社會工(gōng)程進行勒索活動也急劇增加。同時,商(shāng)業電(diàn)子郵件入侵(BEC)攻擊作(zuò)為(wèi)低成本、高回報的攻擊方式,正在給組織帶來嚴重的經濟損失。

在該報告所分(fēn)析的所有(yǒu)事件中(zhōng),屬于該模式的有(yǒu)3661起,其中(zhōng)3032起确認有(yǒu)數據洩露的情況,其中(zhōng)以攫取利益為(wèi)目标的攻擊占比95%、間諜類占比5%。

攻擊者通常采取竊取憑證(77%)、暴力破解(21%)、或利用(yòng)漏洞(13%)等方式進行攻擊,從而訪問各種不同的資源。在該報告所分(fēn)析的所有(yǒu)事件中(zhōng),屬于該模式的有(yǒu)1997起,其中(zhōng)881起确認有(yǒu)數據洩露的情況。雜項錯誤/Miscellaneous Errors

人在安(ān)全中(zhōng)作(zuò)為(wèi)最不可(kě)控因素,所犯的各種錯誤(雜項錯誤)正在導緻數據洩露持續上升,在雜項錯誤模式中(zhōng),錯誤交付、系統配置錯誤和終端用(yòng)戶錯誤發送敏感信息仍然是主因。今年共計有(yǒu)2679 起雜項錯誤事件,其中(zhōng)2671 起确認存在數據洩露的情況,這其中(zhōng)醫(yī)療健康以及公(gōng)共管理(lǐ)領域首當其沖。

拒絕服務(wù)/Denial of Service

拒絕服務(wù)是網絡安(ān)全事件中(zhōng)最常見的一種模式類型,50%的事件與此相關,其中(zhōng)3起已确認數據洩露。這種模式包括通過僵屍網絡或被入侵的服務(wù)器,向目标計算機發送垃圾數據,從而制造網絡堵塞與服務(wù)器癱瘓,造成拒絕服務(wù)/無法正常訪問。

資産(chǎn)丢失和竊取 /Lost and Stolen Assets

對于組織來說,資産(chǎn)丢失或竊取的模式仍然是一個問題,随着大量便攜式設備出現,以及數據存儲能(néng)力不斷增長(cháng),由此導緻的洩露事件将長(cháng)期存在,且持續增加。

在該報告所分(fēn)析的所有(yǒu)事件中(zhōng),屬于該模式的有(yǒu)199起,其中(zhōng)181起确認有(yǒu)數據洩露的情況,這一數據洩露确認的比例已高達91%,相較于去年10%(2091起安(ān)全事件,159起确認數據洩露),值得重視。

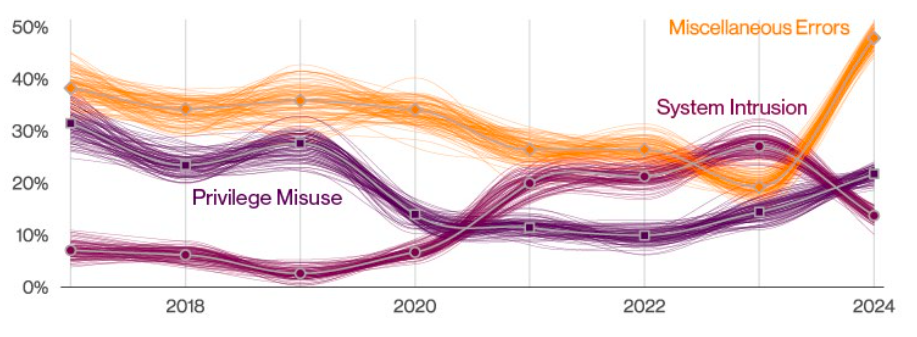

特權濫用(yòng)/Privilege Misuse特權濫用(yòng)是指組織内部具(jù)有(yǒu)合法訪問權限的員工(gōng)竊取數據的模式。他(tā)們通常單獨行動,獲與外部勾結,以獲取經濟利益為(wèi)動機。這種模式幾乎完全是内部人員惡意使用(yòng)訪問特權來造成破壞,組織内部數據、個人數據是最常見的數據洩露類型。在該報告所分(fēn)析的所有(yǒu)事件中(zhōng),屬于該模式的有(yǒu)897起,其中(zhōng)854起确認有(yǒu)數據洩露的情況。

2023DBIR分(fēn)析顯示,公(gōng)共管理(lǐ)領域發生584起數據洩露事件;金融保險業480起,醫(yī)療健康行業436起,幾乎占據所有(yǒu)行業數據洩露事件的三分(fēn)之一。

縱觀曆年DBIR報告,上述三個行業也一直是數據洩露最嚴重的領域。

而今年的DBIR中(zhōng),醫(yī)療健康行業(1220起)仍在衆多(duō)行業數據洩露事件統計排名(míng)中(zhōng)前三,教育(1537起)、專業科(kē)學(xué)技(jì )術服務(wù)業(1314起)因高價值數據以及相對滞後的安(ān)全保護措施,異軍突起,躍升為(wèi)數據洩露最嚴重的行業,金融保險業(1115起)、公(gōng)共管理(lǐ)(1085起)則緊随其後。

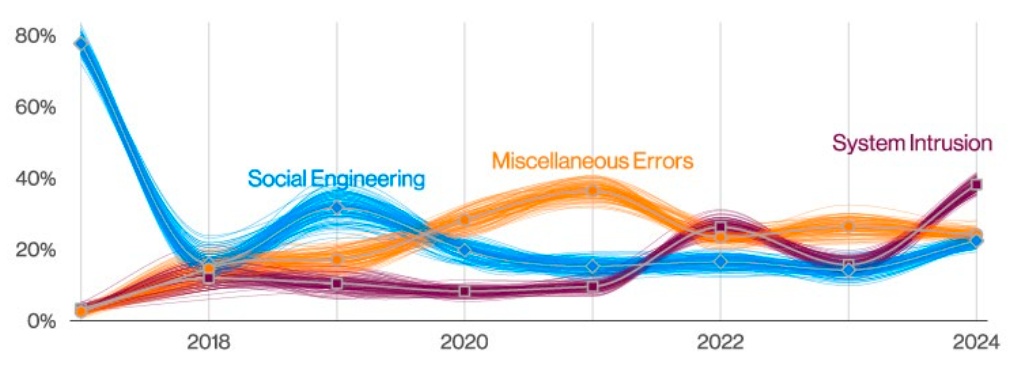

教育行業成為(wèi)年度數據洩露事件發生最嚴重的領域。

内部威脅者的誤操作(zuò)、錯誤配置、外發洩露等以及外部攻擊者的勒索入侵、漏洞攻擊等交織,成為(wèi)該行業數據洩露的元兇 。

教育行業主要威脅趨勢

專業、科(kē)學(xué)和技(jì )術服務(wù)業

這類群體(tǐ)十分(fēn)廣泛,如律師、會計師、建築師、各類研究實驗室和咨詢公(gōng)司等,社會工(gōng)程學(xué)攻擊是該行業面臨的最大威脅之一,占所有(yǒu)行為(wèi)的40%,20%的社會工(gōng)程攻擊由假托所導緻。此外,由内部人員違規行為(wèi)而引發的數據洩露事件也有(yǒu)所增加。

專業、科(kē)學(xué)和技(jì )術服務(wù)業主要威脅趨勢

醫(yī)療健康行業1378起安(ān)全事件中(zhōng),1220起已确認數據洩露,數據洩露發生頻率高達88.5%,在各行業中(zhōng)高居榜首。

醫(yī)療健康行業也是所有(yǒu)行業中(zhōng)唯一一個内部威脅遠(yuǎn)大于外部威脅的行業,報告顯示,過去一年有(yǒu)70%的威脅來自内部,這相較于前年的66%略有(yǒu)增長(cháng)。

醫(yī)療健康行業主要威脅趨勢

此外,患者個人隐私數據已超過醫(yī)療數據,成為(wèi)攻擊者的首選目标。

金融和保險行業一直以來都是出于經濟動機的有(yǒu)組織犯罪分(fēn)析的最愛,毋庸置疑。

系統入侵已超過雜項錯誤和基本Web應用(yòng)程序攻擊,成為(wèi)今年金融和保險領域的主要威脅,這表明随着新(xīn)技(jì )術新(xīn)手段的應用(yòng),金融保險業面臨的外部攻擊更加複雜。

值得一提的是,在該行業數據洩露事件中(zhōng),8%的案件是MOVEit漏洞引發,這表明供應鏈漏洞的影響有(yǒu)多(duō)深遠(yuǎn)。而歐洲、中(zhōng)東和非洲等地區(qū),勒索軟件攻擊表現持續活躍。

金融保險業主要威脅趨勢

雜項錯誤已飙升至該行業的首位,反映了該行業内部違規行為(wèi)的普遍性。系統入侵現在排名(míng)第二,勒索軟件則是最常見的外部攻擊手段之一。

公(gōng)共管理(lǐ)領域主要威脅趨勢

浙公(gōng)網安(ān)備 33010502006954号

浙公(gōng)網安(ān)備 33010502006954号