Cactus勒索軟件組織稱針對瑞典零售提供商(shāng)COOP發起網絡攻擊

Cactus 勒索軟件組織聲稱攻擊了瑞典最大的零售和雜貨提供商(shāng)之一的Coop。Coop是瑞典最大的零售和雜貨供應商(shāng)之一,在全國(guó)擁有(yǒu)約 800 家商(shāng)店(diàn)。這些商(shāng)店(diàn)由 29 個消費者協會的 350 萬會員共同擁有(yǒu)。企業中(zhōng)創造的所有(yǒu)盈餘都會返回給會員或重新(xīn)投資于企業,從而形成循環。Cactus勒索軟件組織聲稱已經入侵了 Coop,并威脅要披露大量個人信息,包括超過 21000 個目錄。Cactus 勒索軟件組織将 Coop 添加到其 Tor 洩露網站的受害者名(míng)單中(zhōng)。

https://securityaffairs.com/156709/cyber-crime/cactus-ransomware-coop-sweden.html

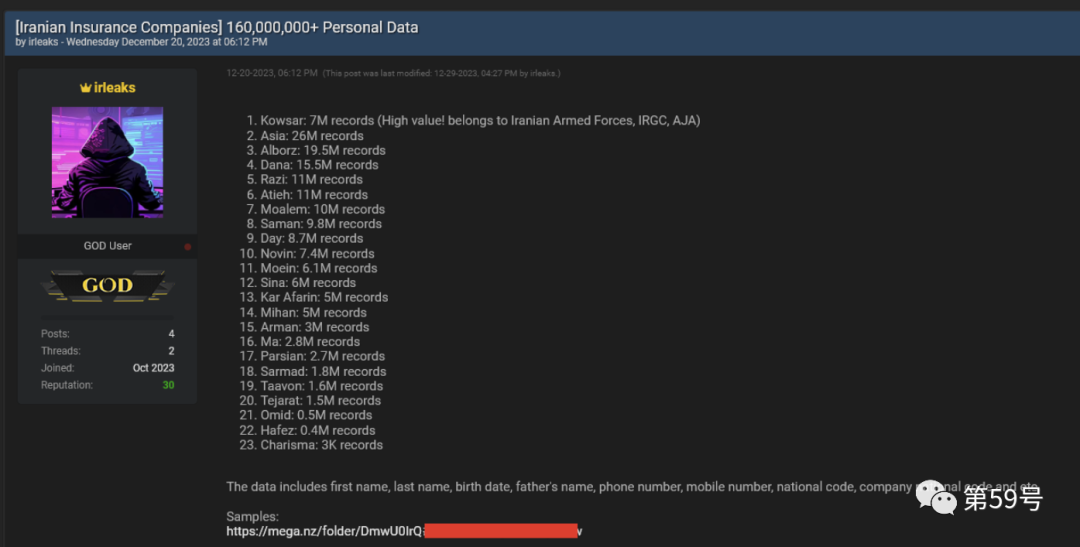

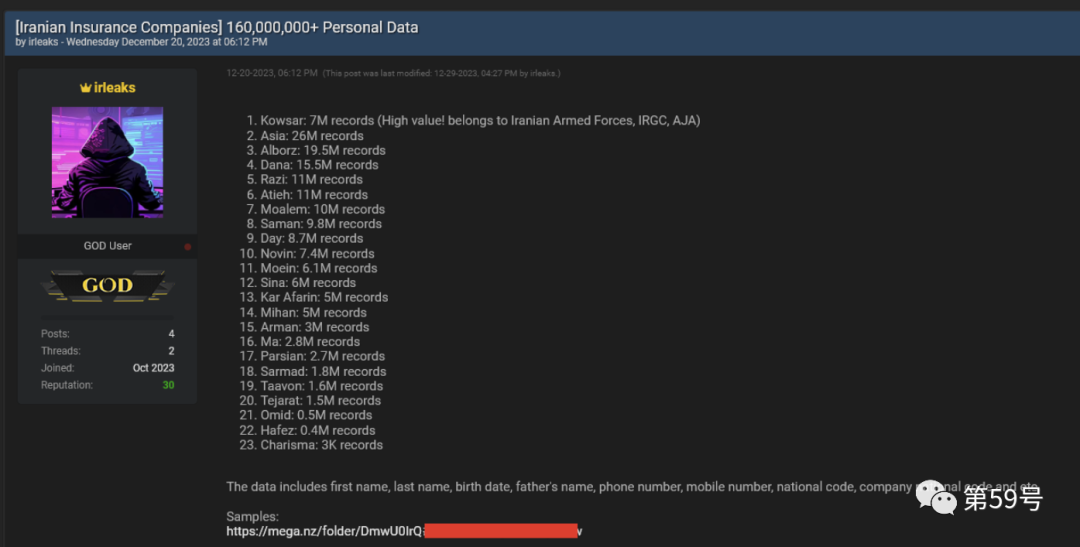

攻擊者竊取伊朗23家領先保險公(gōng)司上億條記錄

研究人員報告稱,12 月 20 日,一名(míng)名(míng)為(wèi)“irleaks”的黑客宣布出售據稱從伊朗 23 家領先保險公(gōng)司竊取的超過 1.6 億條記錄。研究人員分(fēn)析了樣本數據并确認其似乎是真實的。目前尚不清楚黑客是如何同時針對如此多(duō)的保險公(gōng)司的。12 月 30 日,irleaks 還聲稱入侵了伊朗最大的外賣平台 SnapFood,竊取了 3 TB 數據。

參考鏈接:

https://www.infostealers.com/article/mysterious-hacker-strikes-iran-with-major-cyberattacks-against-industry-leading-companies/

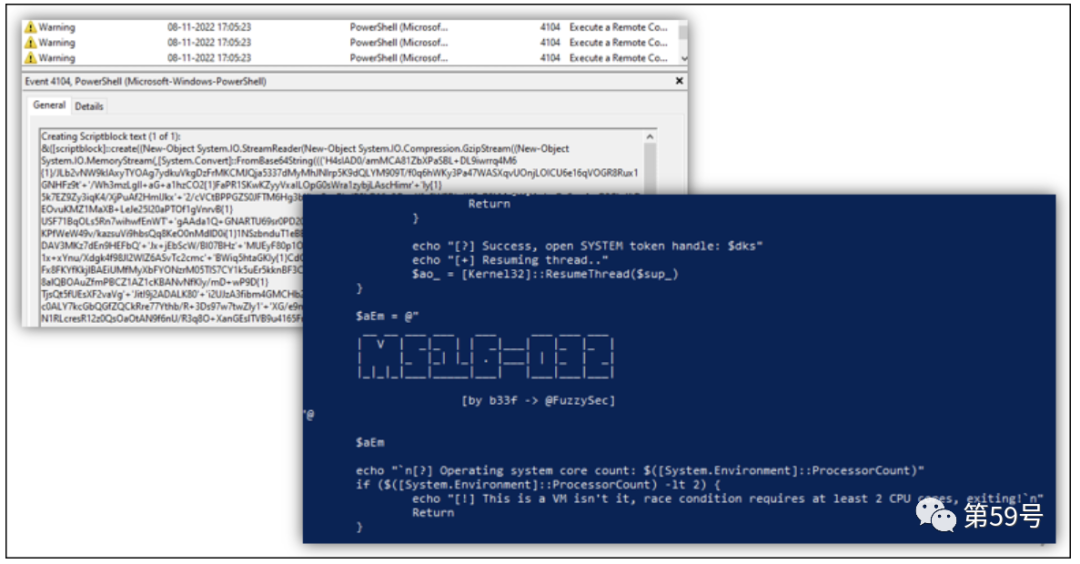

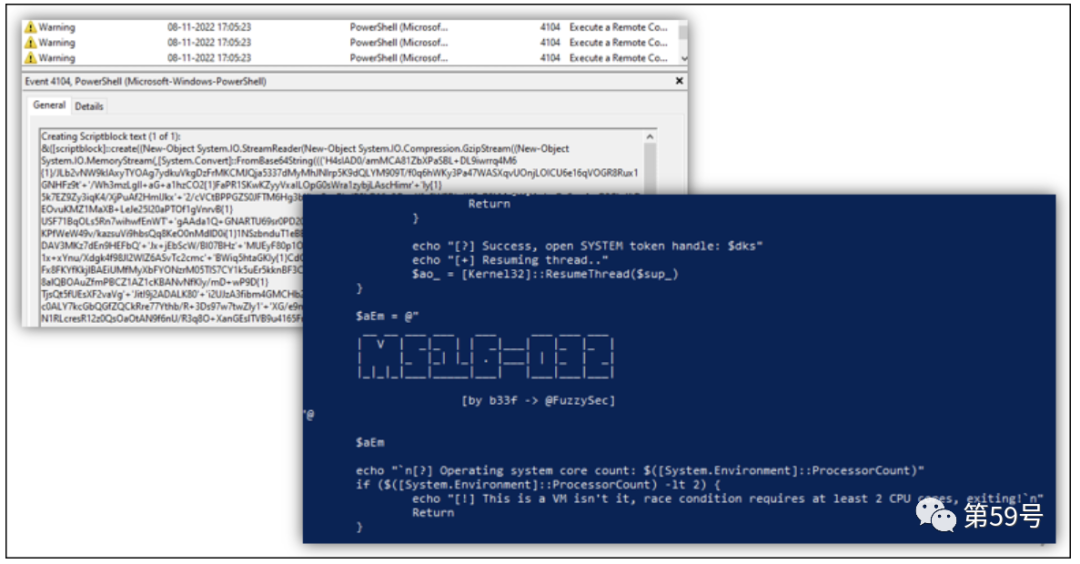

研究人員披露Mallox勒索軟件新(xīn)型powershell腳本

研究人員發現 Mallox 勒索軟件組織自 2022 年以來一直以印度公(gōng)司為(wèi)目标。最近,研究人員注意到他(tā)們的 PowerShell 腳本有(yǒu)更新(xīn)。PowerShell 腳本是 Mallox 攻擊者攻擊鏈的重要組成部分(fēn),因為(wèi)在使用(yòng) SQL 或 RDP 初始訪問計算機後,其餘訪問(例如權限升級、執行 Remcos RAT)将僅使用(yòng) PowerShell 完成。

參考鏈接:

https://labs.k7computing.com/index.php/mallox-evading-amsi/

Ubuntu發布安(ān)全更新(xīn)以修複Vim文(wén)本編輯器的多(duō)個漏洞

Vim是一款功能(néng)強大且廣泛使用(yòng)的文(wén)本編輯器,最近由于多(duō)個可(kě)能(néng)危及系統安(ān)全的漏洞而受到密切關注。其中(zhōng)包括 CVE-2022-1725 ,該漏洞可(kě)能(néng)允許攻擊者取消引用(yòng)無效内存,從而導緻潛在的拒絕服務(wù)。該漏洞僅影響Ubuntu 18.04 LTS、Ubuntu 20.04 LTS 和 Ubuntu 22.04 LTS。CVE-2022-1771 ,Vim 對無限遞歸的敏感性已被識别,這為(wèi)攻擊者提供了造成拒絕服務(wù)的機會。此問題影響 Ubuntu 14.04 LTS、Ubuntu 16.04 LTS、Ubuntu 18.04 LTS、Ubuntu 20.04 LTS 和 Ubuntu 22.04 LTS。另外還有(yǒu)多(duō)個影響的漏洞。對于 Ubuntu 16.04 和 Ubuntu 18.04 EOL 系統,您需要訂閱 Ubuntu Pro 才能(néng)接收安(ān)全更新(xīn)。

參考鏈接:

https://tuxcare.com/blog/ubuntu-security-updates-fixed-vim-vulnerabilities/?web_view=true

浙公(gōng)網安(ān)備 33010502006954号

浙公(gōng)網安(ān)備 33010502006954号