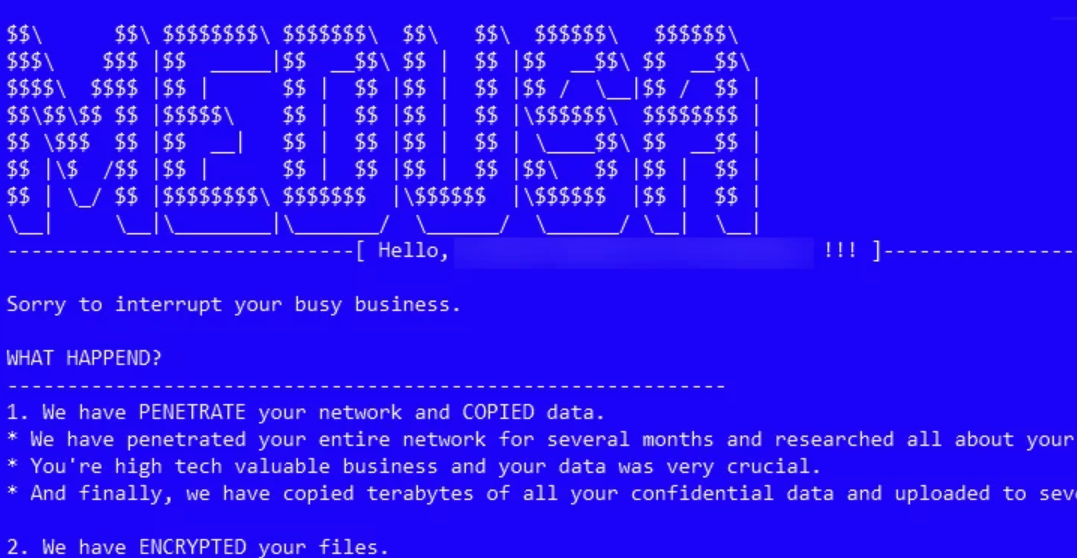

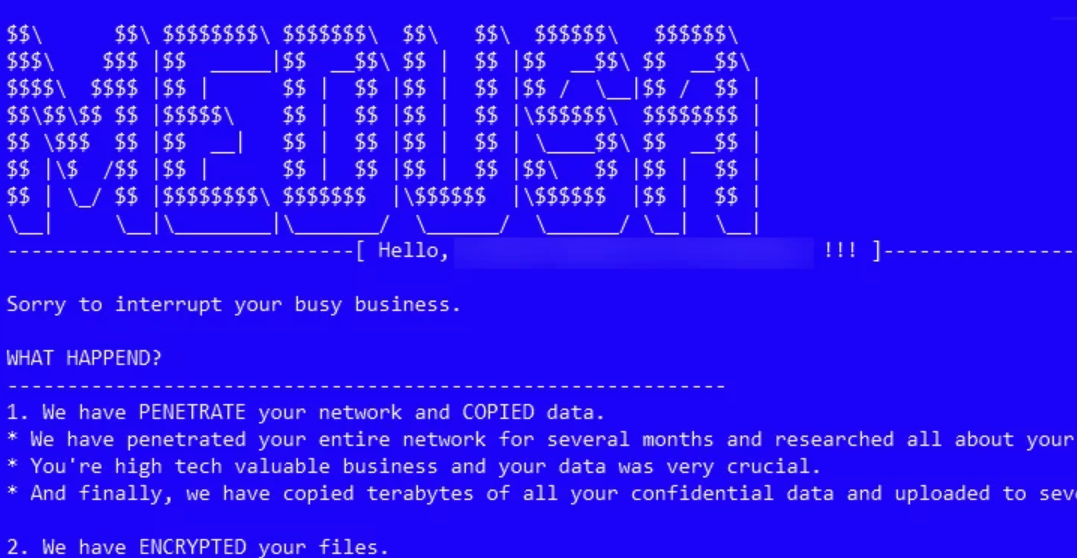

研究人員披露Medusa勒索軟件攻擊活動呈上升趨勢

自 2023 年 2 月在暗網上首次出現專門的數據洩露網站以來,與Medusa 勒索軟件相關的威脅行為(wèi)者加大了活動力度,以發布不願同意其要求的受害者的敏感數據。作(zuò)為(wèi)多(duō)重勒索策略的一部分(fēn),當受害者的數據發布在洩露網站上時,該組織将為(wèi)受害者提供多(duō)種選擇,例如延長(cháng)時間、删除數據或下載所有(yǒu)數據。所有(yǒu)這些選項都有(yǒu)一個價格标簽,具(jù)體(tǐ)取決于受該群體(tǐ)影響的組織。Medusa(不要與 Medusa Locker 混淆)是指 2022 年底出現、并于 2023 年盛行的勒索軟件家族。它伺機攻擊高科(kē)技(jì )、教育、制造、醫(yī)療保健和零售等廣泛行業。據估計,2023 年将有(yǒu)多(duō)達 74 個組織受到勒索軟件的影響,其中(zhōng)大部分(fēn)位于美國(guó)、英國(guó)、法國(guó)、意大利、西班牙和印度。

https://unit42.paloaltonetworks.com/medusa-ransomware-escalation-new-leak-site/

GitLab警告用(yòng)戶修補嚴重的零點擊賬戶劫持漏洞

GitLab 發布了社區(qū)版和企業版的安(ān)全更新(xīn),以解決兩個關鍵漏洞,其中(zhōng)之一允許在沒有(yǒu)用(yòng)戶交互的情況下劫持賬戶。供應商(shāng)強烈建議盡快更新(xīn) DevSecOps 平台的所有(yǒu)易受攻擊的版本(自托管安(ān)裝(zhuāng)需要手動更新(xīn))。GitLab 修補的最嚴重的安(ān)全問題具(jù)有(yǒu)最高的嚴重性評分(fēn)(滿分(fēn) 10 分(fēn)),并被跟蹤為(wèi) CVE-2023-7028。這是一個身份驗證問題,允許将密碼重置請求發送到任意未經驗證的電(diàn)子郵件地址,從而允許賬戶被接管。如果雙因素身份驗證 (2FA) 處于活動狀态,則可(kě)以重置密碼,但仍需要第二個身份驗證因素才能(néng)成功登錄。第二個嚴重問題被确定為(wèi) CVE-2023-5356,嚴重性評分(fēn)為(wèi) 9.6(滿分(fēn) 10)。攻擊者可(kě)以利用(yòng)它來濫用(yòng) Slack/Mattermost 集成,以另一個用(yòng)戶的身份執行斜杠命令。

參考鏈接:

https://www.bleepingcomputer.com/news/security/gitlab-warns-of-critical-zero-click-account-hijacking-vulnerability/

Fidelity National Financial遭遇勒索軟件攻擊導緻130萬客戶數據洩露

Fidelity National Financial (FNF) 已确認 11 月份的網絡攻擊(由 BlackCat 勒索軟件團夥聲稱)已洩露 130 萬客戶的數據。FNF 是一家美國(guó)産(chǎn)權保險和房地産(chǎn)和抵押貸款行業交易服務(wù)提供商(shāng)。它是美國(guó)最大的此類公(gōng)司之一,年收入超過 100 億美元,市值 133 億美元,員工(gōng)超過 23000 人。12 月中(zhōng)旬,該公(gōng)司警告稱,在威脅行為(wèi)者使用(yòng)被盜憑證訪問網絡後,該公(gōng)司遭受了網絡攻擊。FNF 當時的聲明解釋說 ,遏制措施迫使其某些 IT 系統離線(xiàn),從而擾亂了業務(wù)服務(wù)。昨天,Fidelity National Financial 在修訂後的 SEC 8-K 表格文(wén)件中(zhōng)确認,網絡攻擊發生于 2023 年 11 月 19 日,并在 7 天後被成功遏制。

參考鏈接:

https://www.sec.gov/ix?doc=/Archives/edgar/data/1331875/000133187524000005/fnf-20231119.htm

思科(kē)修複影響Unity Connection軟件的高風險安(ān)全漏洞

思科(kē)已發布軟件更新(xīn),以解決影響 Unity Connection 的嚴重安(ān)全漏洞,該漏洞可(kě)能(néng)允許攻擊者在底層系統上執行任意命令。該漏洞編号為(wèi)CVE-2024-20272(CVSS 評分(fēn):7.3),是駐留在基于 Web 的管理(lǐ)界面中(zhōng)的任意文(wén)件上傳錯誤,是由于特定 API 中(zhōng)缺乏身份驗證以及對用(yòng)戶提供的數據驗證不當而導緻的。攻擊者可(kě)以通過将任意文(wén)件上傳到受影響的系統來利用(yòng)此漏洞。成功的利用(yòng)可(kě)能(néng)允許攻擊者在系統上存儲惡意文(wén)件,在操作(zuò)系統上執行任意命令,并将權限提升到 root。該缺陷影響 Cisco Unity Connection 的12.5 及更早版本(已在版本 12.5.1.19017-4 中(zhōng)修複)和14(已在版本 14.0.1.14006-5 中(zhōng)修複)版本。版本15不易受到攻擊。

參考鏈接:

https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-cuc-unauth-afu-FROYsCsD

浙公(gōng)網安(ān)備 33010502006954号

浙公(gōng)網安(ān)備 33010502006954号